Comment sécuriser WordPress face aux attaques informatiques ?

La plupart des attaques sur des sites web classiques, notamment utilisant des CMS (Content Management System, ou Système de Gestion de Contenu), sont réalisées par des robots. Il faut donc sécuriser le CMS en esquivant les attaques informatiques qui obéissent à des protocoles automatisés.

Ceux-ci suivent donc un process qui va attaquer la structure standard du CMS. Et plus un CMS est connu, plus sa structure est connue également. Ces point faibles aussi…

Il s’agira donc de masquer les portes d’entrée, ainsi que les points faibles.

La page d’entrée de l’internaute :

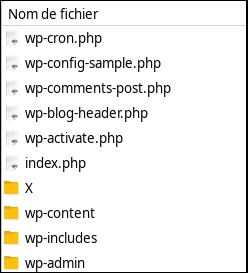

Concernant le CMS WordPress, il y a notamment la page index.php qui est la première cible. Sans oublier les premiers dossiers qui constituent le CMS. Cet ensemble se trouve, comme on dit, « sous racine », c’est à dire directement dans le répertoire sur lequel pointe le nom de domaine du site web.

La plupart du temps, l’attaque consiste en l’ajout de lignes de code dans ce fichier index.php pour plusieurs raisons, selon le but final recherché par les pirates. Ces lignes de code auront donc des fonctions variables selon les buts des pirates, et très souvent altèrent le fonctionnement du site, jusqu’à empêcher son affichage, voire rediriger le domaine vers un autre site. Dans tous les cas, le site sera largement déclassé au niveau de son référencement.

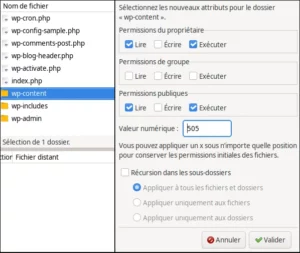

La première façon d’éviter une réécriture du code dans ce fichier index.php, est de le fermer en écriture, ainsi que les trois dossiers qui se trouvent sous la racine du site web.

Déplacer les fichiers du site internet :

Afin d’aller plus loin dans la sécurité, comme les premiers dossiers du CMS WordPress sont une cible lorsqu’ils sont sous racine, il suffit de les déplacer dans un autre dossier nommé de façon non standard par rapport à la structure classique du CMS. En contrepartie, il faudra indiquer une redirection dans le fichier « .htaccess » vers ce dossier afin d’avoir un affichage du site web lorsque l’on tape le nom de domaine. Sinon, c’est l’erreur 404 assurée (la page n’existe pas…)

Renommer le fichier index.php :

N’oublions pas le fichier index.php qui est également la première cible de ses attaques. Il est possible de le renommer d’une manière non standard, par exemple pate-a-crepes.php …

Et toujours grâce au fichier « .htaccess », indiquer le nouveau nom de la page index.php.

Bien évidemment, toutes ces modifications doivent être également reportées dans le fichier index.php nouvellement nommé.

Concrètement :

1/ Changer l’URL de wordpress dans l’admin

2/ Changer l’URL dans le fichier index.php dans le répertoire racine

3/ Dans le .htaccess du nouveau dossier :

RewriteBase /NouveauRepertoire/

RewriteRule ^index\.php$ – [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /NouveauRepertoire/index.php [L]

Ces quelques modifications apportées à la structure classique du CMS WordPress, sont déjà un premier rempart aux attaques informatiques automatisées.

POUR PLUS D’INFORMATIONS

OU UNE DEMANDE SUR MESURE :

CONTACTEZ-NOUS…